This blog post will be fully in Dutch. If you'd like to read English material, be sure to check out this page. There's also a Q&A on ransomware. On that page, you'll also find links to translations in French and Korean.

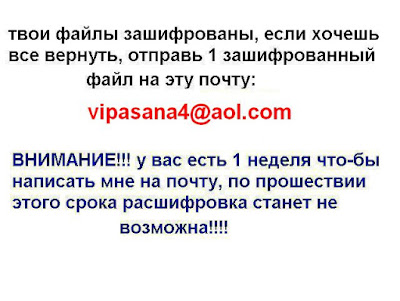

Ransomware heeft in principe geen introductie meer nodig, maar kortgezegd zal deze specifieke soort malware (bijna) al je bestanden encrypteren en een bepaald bedrag vragen (tegenwoordig vaak in Bitcoin) om terug toegang tot al je bestanden te verkrijgen.

Andere benamingen: "CryptoLocker", cryptoware, encrypting ransomware.

Deze blog post is opgesplitst in twee luiken: 1 voor thuisgebruikers, 1 voor bedrijven. De meeste tips zijn echter ook uitwisselbaar en kunnen naar believen worden toegepast.

Tot slot worden ook enkele tools ter beschikking gesteld als aanvulling alsook extra resources.

Thuisgebruikers

- Gebruik, afhankelijk van de mailclient, een degelijke anti-spam filter. In zo goed als alle online diensten (bv. Outlook.com, Gmail, ...) wordt deze reeds standaard aangeboden.

- Open nooit een bijlage van een onbekende afzender.

- Blokkeer de executie van macro's in je Office-pakket.

- Schakel Windows Script Host uit. Gebruik hiervoor bijvoorbeeld optie D in mijn tool.

- Schakel PowerShell uit. Dit kan via Configuratiescherm > Programma's >

Windows Onderdelen in- of uitschakelen. - Gebruik een degelijke anti-virus/anti-malware en firewall oplossing en houdt deze up-to-date.

- Verwijder alle oude Java versies, of verwijder Java volledig indien mogelijk.

- Verwijder SilverLight indien mogelijk.

- Installeer steeds alle relevante Windows updates.

- Activeer click-to-play voor Flash in je browser. Dit hangt af van je browser zelf.

- Installeer NoScript of vergelijkbaar in je browser.

- Installeer een adblocker in je browser, bijvoorbeeld uBlock Origin.

- Er is eveneens een freeware programma beschikbaar, dat heel wat zaken voor je automatisch gaat instellen (zoals bekende locaties waarvan ransomware zich start gaat monitoren) genaamd CryptoPrevent.

Last but not least, de twee belangrijkste punten:

- Denk altijd twee keer na alvorens een link of bijlage aan te klikken/te openen.

- Neem geregeld backups! Vergeet niet om na de backup je externe harde schijf los te koppelen. Wees ook voorzichtig met backups naar de cloud - eenmaal je merkt dat je geïnfecteerd bent, verbreek meteen de netwerkverbinding en/of sluit het toestel af om de schade te beperken.

Test ook of de backup geslaagd is en herstel enkele (test)bestanden. Een backup is altijd de beste optie hier om bestanden terug te zetten, maar dan moet je ook weten dat deze gelukt is.

Bedrijven

Ook in bedrijven zijn vele van de bovenstaande tips van toepassing. Het overgrote deel hiervan is ook perfect toepasbaar via Group Policies (GPO).

Enkele aanvullingen:

- Gebruik steeds sterke wachtwoorden voor je servers (ongeacht domain controller of fileserver, etc...).

- Installeer steeds alle relevante Windows updates.

- Schakel indien mogelijk toegang tot RDP uit. Indien dit niet mogelijk is, gebruik een goede firewall oplossing (hardwarematig) met VPN. Gebruik ook hier sterke wachtwoorden/authenticatie. Schakel 2FA/MFA voor VPN toegang of op zijn minst voor administrator toegang.

- Schakel administrator-rechten uit voor gewone gebruikers. De meeste gebruikers met een bedrijfslaptop zouden in theorie geen programma's of dergelijke moeten installeren.

- Schakel via GPO het gebruik van macro's in Office uit indien mogelijk (of sta enkel macro's toe die digitaal ondertekend zijn), schakel Windows Script Host uit en verplicht het gebruik van antivirus.

- Installeer dus ook antivirus op alle toestellen in het netwerk en zeker voor gebruikers die hun toestel mee naar huis (mogen) nemen.

- Indien aanwezig, activeer de optie om gearchiveerde bestanden te laten scannen door de antivirus.

- Installeer een degelijke anti-spam oplossing en verbiedt het gebruik van bijlagen met gevaarlijke extensies (.exe, .scr, ....) maar blokkeer ook JavaScript bestanden (.js).

- Verifieer de file sharing permissies van je gebruikers. Wees hier zo efficiënt mogelijk in. Een gebruiker tot groep X heeft niets te zoeken op de share van groep Y? Beperk de toegang. (maak bijvoorbeeld gebruik van ACLs)

- Informeer gebruikers over de gevaren van het openen van bijlagen van een onbekende afzender of het zomaar losweg klikken op een link in een onbekende mail. Heb eveneens een actieplan klaar voor moest er zich toch een malware-infectie voordoen (ransomware of anders).

- Gebruik policies om EXE bestanden vanuit bepaalde locaties niet toe te staan. Link.

Last but not least, de twee belangrijkste punten:

- 'Failing to prepare is preparing for failure'. Preventie is belangijker dan desinfectie.

- Neem geregeld backups! Vergeet niet om na de backup je externe harde schijf los te koppelen. Wees ook voorzichtig met backups naar de cloud - eenmaal je merkt dat je geïnfecteerd bent, verbreek meteen de netwerkverbinding en/of sluit het toestel af om de schade te beperken.

Test ook of de backup geslaagd is en herstel enkele (test)bestanden. Een backup is altijd de beste optie hier om bestanden terug te zetten, maar dan moet je ook weten dat deze gelukt is.

Tools

Browser:

Gebruik bij voorkeur Internet Explorer of Edge niet - andere browsers zijn namelijk meer 'customizable', wat wil zeggen dat je met een add-on of extensie wat extra bescherming kan instellen.

(vergeet echter niet om deze extensies ook up-to-date te houden)

Activeer click-to-play voor plugins (zoals Flash of Silverlight)

uBlock Origin (Chrome)

uBlock Origin (Firefox)

NoScript

Blokkeer de uitvoering van scripts:

Remediate VBS Worm

Script Defender

CryptoPrevent Malware Prevention:

https://www.foolishit.com/cryptoprevent-malware-prevention/

Java:

Waarom moet ik oudere Java-versies van mijn computer verwijderen?

PowerShell uitschakelen:

Resources

Backups:

Back-ups maken en terugzetten: veelgestelde vragen

Office:

ActiveX-besturingselementen in Office-documenten in- of uitschakelen

Externe inhoud in Office-documenten blokkeren of deblokkeren

Macro's in Office-bestanden in- of uitschakelen

Gebruik makend van GPO:

Identificeer ransomware:

ID Ransomware

Ransomware overzicht:

Ransomware Overview

No More Ransom project (decrypters etc.):

The No More Ransom Project

Ransomware extra informatie:

Ransomware: a Q&A

Windows File Sharing:

Understanding Windows Server 2008 File and Folder Ownership and Permissions

Windows Script Host (WSH):

Disabling Windows Script Host